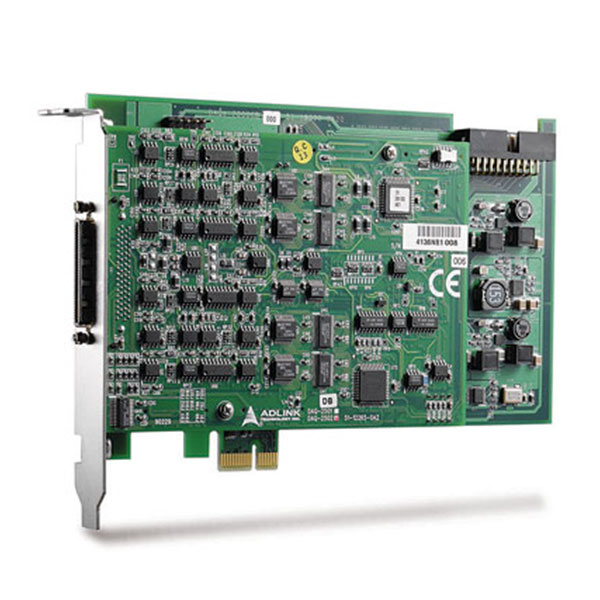

Поставщики защищенных ноутбуков

Защищенные ноутбуки – тема, которую часто преподносят как что-то исключительно для силовых структур или государственных организаций. И, конечно, это лишь часть картины. Многие считают, что они нужны только тем, кто работает с секретной информацией. Но на самом деле, потребность в надежной защите данных растет повсеместно, от финансовых учреждений до компаний, занимающихся разработкой новых технологий. Вопрос не в наличии секретов, а в безопасности информации – клиентские базы, финансовые отчеты, разработки, – вот что нужно защищать. И выбор поставщиков защищенных ноутбуков, который действительно понимает нюансы безопасности, становится критическим фактором.

Что такое 'защищенный ноутбук'? Разбираемся в спецификациях

Давайте сразу отбросим маркетинговые красивости и посмотрим на суть. 'Защищенный ноутбук' – это не просто ноутбук с брандмауэром. Это комплекс аппаратных и программных решений, направленных на минимизацию рисков компрометации данных. Основной фокус – это физическая защита: усиленный корпус, защита от влаги и пыли, защита от ударов. Но это лишь первый уровень. Далее идет защита данных: TPM-чип (Trusted Platform Module) для шифрования, биометрическая аутентификация (отпечаток пальца, распознавание лица), наличие аппаратного ключа шифрования. И, конечно, операционная система с повышенными требованиями к безопасности – часто это Linux-дистрибутивы с усиленной конфигурацией или специализированные Windows-версии.

На практике, я часто сталкиваюсь с ситуацией, когда заказчик выбирает ноутбук, исходя исключительно из внешнего вида или заявленных характеристик. Оказывается, важные компоненты безопасности не присутствуют, либо они установлены неверно. Это чревато серьезными проблемами в будущем. Не стоит забывать о сертификации – наличие сертификатов соответствия стандартам безопасности, таким как MIL-STD-810G (устойчивость к внешним воздействиям) или соответствующие отраслевые стандарты, говорит о серьезном подходе производителя.

Особенности выбора операционной системы

Выбор ОС – это отдельный разговор. Windows, конечно, самая популярная, но и самая подверженная атакам. Если приоритетом является максимальная безопасность, то стоит обратить внимание на Linux-дистрибутивы, такие как Tails или Qubes OS. Они имеют более строгую архитектуру и меньшую поверхность атаки. Но Linux требует определенных навыков работы. Иногда оптимальным решением является использование Windows с усиленной конфигурацией и дополнительными средствами защиты.

Важно понимать, что даже самая безопасная операционная система не защитит от человеческого фактора. Обучение персонала – это неотъемлемая часть общей стратегии безопасности. Любая, даже самая продуманная система защиты, может быть обойдена, если пользователь не соблюдает правила безопасности.

На что обращать внимание при выборе поставщика?

Выбор поставщиков защищенных ноутбуков – это ответственный процесс, требующий тщательной проверки. Не стоит ориентироваться только на цену. Гораздо важнее оценить опыт поставщика, его репутацию и техническую поддержку. Помните, что это не просто продажа товара, это предоставление комплексного решения по обеспечению безопасности данных.

Я лично сталкивался с ситуациями, когда поставщики не могли предоставить полную техническую документацию на используемое оборудование и программное обеспечение. Это серьезный повод для беспокойства. Хороший поставщик должен быть готов предоставить исчерпывающую информацию и оказать техническую поддержку на всех этапах – от выбора оборудования до его внедрения и обслуживания. Также, крайне важно проверить наличие у поставщика квалифицированных специалистов, способных оказать помощь в настройке и эксплуатации системы безопасности.

Сервисное обслуживание и гарантийное обслуживание

Гарантия – это важный фактор, но не единственное, на что стоит обращать внимание. Важно понимать, какие условия гарантийного обслуживания предоставляет поставщик. Например, существует ли возможность оперативного ремонта оборудования в случае поломки? Предоставляется ли техническая поддержка по телефону или удаленно? Важно также узнать о наличии сервисных центров в вашем регионе.

Я видел пример, когда компания заказывала партию защищенных ноутбуков у поставщика, который не смог оперативно решить проблему с багом в операционной системе. Это привело к серьезным убыткам и потере доверия клиентов. Поэтому, выбор поставщика с надежной технической поддержкой – это инвестиция в будущее.

Практические примеры и кейсы

Однажды мы помогли компании, занимающейся разработкой программного обеспечения, защитить свои разработки от кражи. Они столкнулись с проблемой несанкционированного доступа к своим данным. Мы предложили им установить защищенные ноутбуки с аппаратным шифрованием и биометрической аутентификацией. Кроме того, мы настроили систему контроля доступа и мониторинга событий. В результате, компания смогла значительно повысить уровень безопасности своих данных и избежать серьезных финансовых потерь.

В другом случае, мы помогли финансовому учреждению защитить данные своих клиентов. Они столкнулись с угрозой утечки данных через несанкционированный доступ к своим системам. Мы предложили им установить защищенные ноутбуки с многофакторной аутентификацией и аппаратным ключом шифрования. Кроме того, мы провели обучение персонала по вопросам безопасности. В результате, компания смогла значительно снизить риск утечки данных и сохранить доверие клиентов.

Важно отметить, что выбор поставщиков защищенных ноутбуков зависит от конкретных потребностей и требований заказчика. Не существует универсального решения, которое подходит для всех. Поэтому, важно провести тщательный анализ и выбрать поставщика, который сможет предложить оптимальное решение для вашей организации.

В заключение: безопасность – это не роскошь, а необходимость

Надеюсь, данная информация поможет вам сделать осознанный выбор поставщиков защищенных ноутбуков. Безопасность данных – это не роскошь, а необходимость в современном мире. Инвестиции в безопасность данных – это инвестиции в будущее вашей организации. Не экономьте на безопасности, и тогда вы сможете избежать серьезных проблем в будущем.

Рекомендации по дальнейшему изучению

Рекомендую ознакомиться с документацией по стандартам безопасности, таким как MIL-STD-810G, FIPS 140-2, а также с информацией о различных типах шифрования и методов защиты данных. Также, полезно посетить специализированные выставки и конференции, посвященные безопасности информационных технологий.

Помните, что безопасность – это непрерывный процесс, требующий постоянного внимания и совершенствования. Необходимо регулярно проводить аудит систем безопасности и обновлять программное обеспечение.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

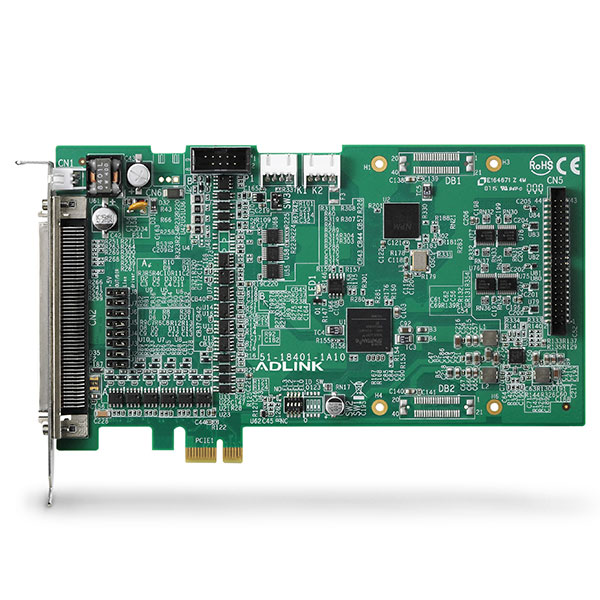

USB-карта сбора данных PCI-8102

USB-карта сбора данных PCI-8102 -

Защищённый планшет F110-EX

Защищённый планшет F110-EX -

Защищённый планшет ZX10

Защищённый планшет ZX10 -

Защищённый планшет V110

Защищённый планшет V110 -

Промышленный компьютер Серия MVP-5200

Промышленный компьютер Серия MVP-5200 -

Защищённый планшет F110

Защищённый планшет F110 -

Защищённый планшет UX10

Защищённый планшет UX10 -

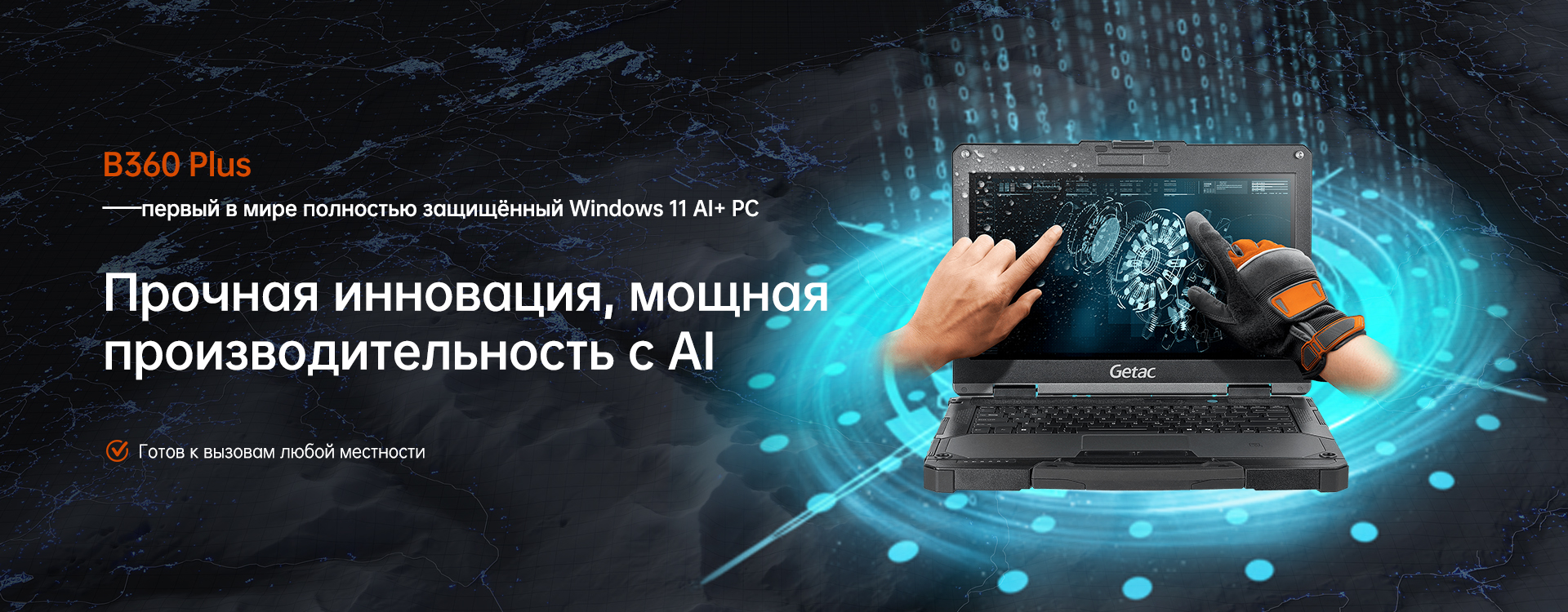

Защищённый ноутбук S510

Защищённый ноутбук S510 -

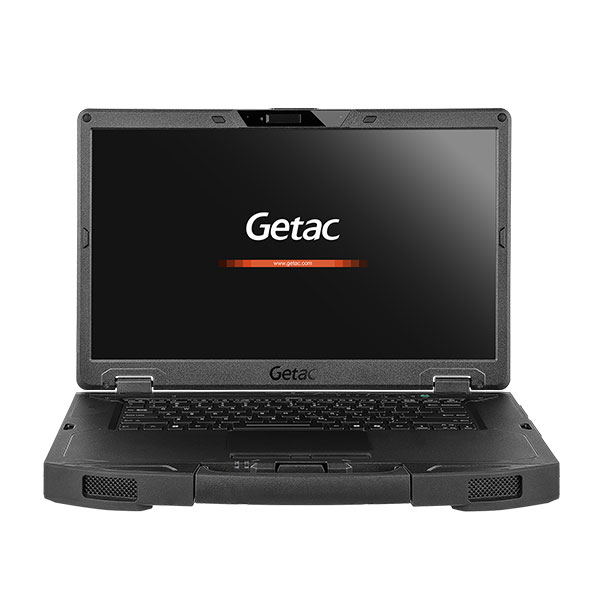

Карта управления движением Серия DAQe-2500

Карта управления движением Серия DAQe-2500 -

Защищённый планшет UX10-EX

Защищённый планшет UX10-EX -

Промышленный компьютер Серия MXE-5500

Промышленный компьютер Серия MXE-5500 -

USB-карта сбора данных PCIe-8154

USB-карта сбора данных PCIe-8154

Связанный поиск

Связанный поиск- Завод по производству защищенных планшетов ip68 с большой батареей

- Китайские поставщики промышленных ноутбуков со степенью защиты ip65

- Ударопрочный ноутбук

- 8-дюймовый ударопрочный планшет из китая

- Поставщики ударопрочных планшетов

- Поставщики взрывозащищенных ноутбуков из китая

- Китайский производитель плоскопанельных сенсорных ноутбуков

- Поставщики самых надежных планшетных компьютеров

- Заводы по производству плат управления

- Китайский производитель ударопрочных планшетов на базе android